quinta-feira, 26 de março de 2020

Netfilter on Mikrotik Router

Transpondo regras de Firewall IPtables para o Mikrotik:

#Interfaces:

bridge1=Lan

ether6=Wan

#Regras Básicas de Acesso:

iptables -A FORWARD -i bridge1 -o ether6 -p tcp -s 192.168.1.0/27 -d 0/0 --sport 1024:65535 --dport 0:1024 -j ACCEPT

iptables -A FORWARD -i ether6 -o bridge1 -p tcp -s 0/0 -d 192.168.1.0/27 --sport 0:1024 --dport 1024:65535 -j ACCEPT

#Estas duas regras são bem completas, por si só, já liberam a maioria dos serviços de acesso à rede que utiliza portas tcp, com segurança.

iptables -A INPUT -i ether6 -p udp -s 200.160.7.186 --sport 123 --dport 123 -j ACCEPT

#Esta regra libera acesso ao Servidor NTP, para consulta do Horário.

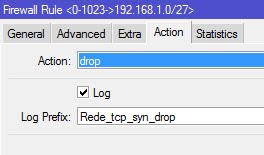

iptables -A FORWARD -i ether6 -o bridge1 -d 192.168.1.0/27 -p tcp --sport 0:1023 -m state --state NEW -j DROP

iptables -A FORWARD -i ether6 -o bridge1 -d 192.168.1.0/27 -p tcp --sport 0:1023 -m state --state NEW - -j LOG --log-prefix "Rede_tcp_syn_drop"

#Esta regra protege a rede do início de acessos indevidos pelas portas tcp baixas. Depois da ação, é gravado o LOG, com o prefixo "Rede_tcp_syn_drop".

iptables -A INPUT -i ether6 -p udp --dport 0:1024 -j DROP

#Esta regra bloqueia tentativas de acesso à portas UDP baixas.

#Libere antes desta regra, os acessos mais comuns às portas UDP, como DNS e NTP.

Assinar:

Comentários (Atom)